AMD Radeon

Специалисты Cisco по безопасности и цифровой защите сообщили, что драйверы видеокарт AMD ATI Radeon содержат несколько уязвимостей. Инженеры Cisco Talos доказали, как злоумышленники могут манипулировать последними драйверами AMD ATI для удаленного выполнения произвольного кода и даже выполнения DDoS-атаки.

Инженеры по безопасности Talos, подразделение Cisco по онлайн-безопасности, защите и анализу угроз, сообщили, что серия графических драйверов AMD Radeon содержит несколько уязвимостей. Уязвимости имеют рейтинг от серьезного до критического. Они позволяли злоумышленникам совершать несколько атак на жертв. На основе информация в отчете, выпущенном Cisco Talos , похоже, что корпоративный и профессиональный секторы могли быть основной целью потенциальных злоумышленников. Ни AMD, ни Cisco не подтвердили ни одного случая успешного использования недостатков безопасности в драйверах AMD Radeon Graphics. Тем не менее, настоятельно рекомендуется, чтобы пользователи видеокарт AMD немедленно загружали обновленные и исправленные драйверы.

Cisco Talos выявила четыре уязвимости системы безопасности в драйверах видеокарт AMD ATI Radeon с разной степенью серьезности:

Cisco Talos обнаружила в общей сложности четыре недостатка безопасности. Уязвимости отслеживались как CVE-2019-5124 , CVE-2019-5147 , и CVE-2019-5146 . В некоторых отчетах указано, что базовое значение «CVSS 3.0» составляет максимум «9,0». В других отчетах утверждается, что уязвимости безопасности были отмечены рейтингом CVSS 8,6. По сути, это означает, что ошибки безопасности были довольно серьезными и требовали немедленного внимания со стороны AMD.

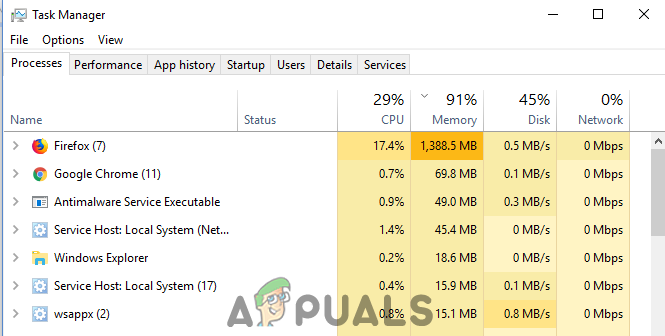

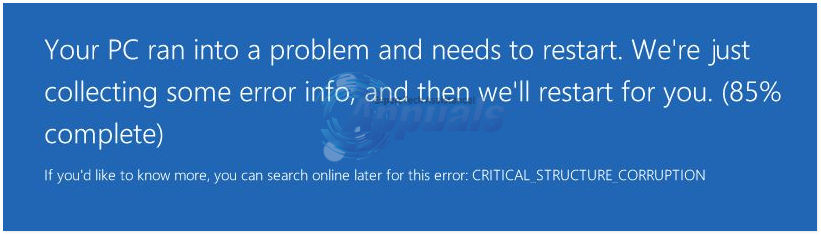

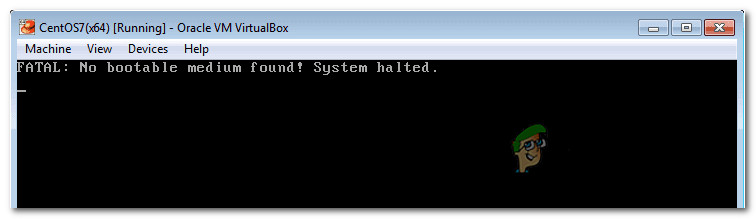

Чтобы вызвать эти недостатки безопасности, злоумышленнику необходимо было создать и развернуть специально созданный искаженный пиксельный шейдер. Чтобы начать атаку, жертвам достаточно было открыть специально созданный файл шейдера в гостевой операционной системе VMware Workstation 15. Другими словами, атака может быть инициирована изнутри гостевого пользовательского режима VMware, «чтобы вызвать чтение за пределами диапазона в процессе VMWare-vmx.exe на хосте или теоретически через WEBGL (удаленный веб-сайт)».

Интересно отметить, что все ошибки безопасности в драйверах AMD ATI Radeon Graphics затрагивали драйвер AMD ATIDXX64.DLL. По словам инженеров по безопасности, было три ошибки вне допустимых пределов и один тип ошибки. Исследователи Cisco протестировали и подтвердили эти уязвимости в AMD ATIDXX64.DLL, версии 26.20.13025.10004, работающей на видеокартах Radeon RX 550/550 Series, на VMware Workstation 15 с Windows 10 x64 в качестве гостевой виртуальной машины. Четвертая уязвимость затрагивает драйвер AMD ATIDXX64.DLL версий 26.20.13031.10003, 26.20.13031.15006 и 26.20.13031.18002. Однако уязвимы были те же серии видеокарт и платформа.

AMD исправила четыре уязвимости безопасности вместе с VMWare:

После обнаружения четырех недостатков безопасности в драйверах видеокарты AMD ATI Radeon инженеры Cisco Talos предупредили компанию о том же. Согласно Cisco, AMD была проинформирована в октябре, и последняя немедленно приняла меры для устранения недостатков в системе безопасности.

Cisco Talos также добавила, что комбинация драйверов AMD Radeon для «VMware Workstation» v15.5.1 и v20.1.1 решила проблему. AMD еще не обновила Страница безопасности с информацией. Излишне добавлять, вызывает беспокойство то, что такое обновление не было публично выпущено AMD после того, как компания приняла меры по исправлению положения, чтобы закрыть лазейки в системе безопасности. Эти проблемы могли затронуть корпоративный и профессиональный секторы.

Теги и