Моя технология

На прошлой неделе дефкон прошел в Лас-Вегасе. На мероприятии докладчик, Патрик Уордл, главный исследователь Digita Security, подробно и подробно рассказал об уязвимости, обнаруженной им в MacOS, которая может привести к компрометации системы. Он сказал, что, просто поигравшись с несколькими строками кода, он узнал, что синтетическое взаимодействие с пользовательским интерфейсом системы может открыть путь к серьезным проблемам безопасности и эксплуатации.

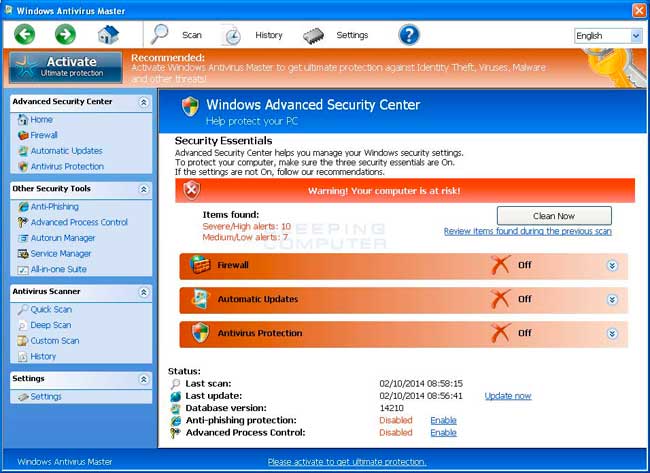

Синтетические взаимодействия, на которые ссылается Уордл, позволяют удаленным злоумышленникам заставлять пользователей нажимать на вещи, появляющиеся на их экране, без намерения. Эти щелчки могут предоставлять чрезмерные разрешения, и если расширение ядра загружается с помощью такой эксплуатации, вся операционная система может быть скомпрометирована с самыми высокими разрешениями.

Эти одиночные щелчки позволяют обойти контрольные точки авторизации, чтобы разрешить выполнение приложений, авторизацию связки ключей, загрузку сторонних расширений ядра и авторизацию исходящих сетевых подключений. Этого всего достаточно, чтобы злоумышленник получил доступ к системе, запустил интересующие коды, а также удалил интересующую информацию и документы.

В большинстве случаев, когда вам предлагается предоставить разрешение любому процессу, который запрашивает у него что-либо на вашем компьютере, вы дважды думаете, чтобы доверять запрашивающим процессам. Тактика манипулирования одним щелчком может привести к тому, что вы предоставите разрешение службам, не зная, надежны они или безопасны.

Уязвимость, которая вызывает это, CVE-2017-7150 , является недостатком в версиях MacOS до версии 10.13. Эта уязвимость позволяет непривилегированным кодам атак взаимодействовать с компонентами пользовательского интерфейса, включая те же безопасные диалоговые окна, которые всплывают, чтобы запросить у вас разрешение на перенос. Возможность генерировать такие синтетические щелчки по пользовательскому интерфейсу позволяет злоумышленникам получить все разрешения, которые они хотят от неосведомленного пользователя, и выполнять в системе все, что им заблагорассудится.

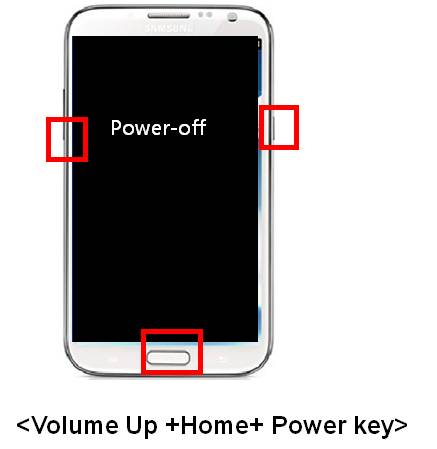

Apple выпустила обновление, чтобы смягчить эту уязвимость нулевого дня. Обновление называется «Загрузка расширения ядра с помощью пользователя» (Kext), и это обновление гарантирует, что синтетическое создание одним щелчком не может произойти, поскольку пользователи должны сами выполнять свои щелчки вручную.