EternalBlue

Пиратские версии Windows всегда были уязвимы с точки зрения безопасности. Недавний отчет, опубликованный Heise Online подтверждает, что сотням тысяч компьютеров продолжают угрожать тонны вредоносного ПО.

В этом несчастье виновата особая уязвимость, получившая кодовое название EternalBlue. Риск вредоносного ПО особенно характерен для компьютеров, использующих пиратские версии Windows. Этот пробел в безопасности уходит корнями в наследие секретной службы США АНБ. Даже по прошествии нескольких лет многие системы продолжают оставаться уязвимыми. Более трех лет разведка США использовала его для выполнения скрытых атак на самые разные цели. Агентству наконец пришлось передать информацию об уязвимости в Microsoft из-за опасности взлома известной хакерской группы Shadow Brokers. В результате Microsoft впервые в истории компании пришлось отказаться от патчей, чтобы как можно быстрее восполнить пробелы.

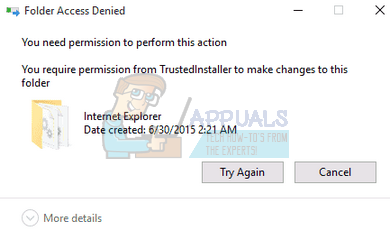

Однако хорошо обслуживаемые системы больше не подвергаются этому риску, поскольку Microsoft предоставила соответствующие исправления для версий Windows даже вне регулярного цикла поддержки обновлений.

EternalBlue Vulnerability Checker (Windows Club)

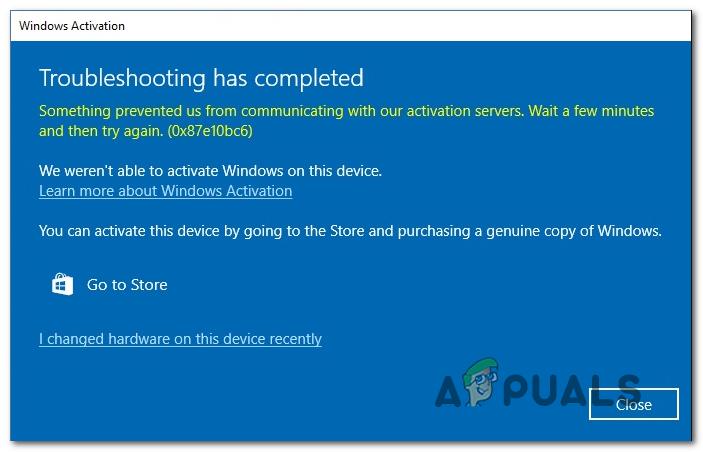

Согласно опубликовал отчет Avira более трехсот тысяч компьютеров остаются уязвимыми для непропатченных вариантов интерфейса SMB1, и это только опубликованные цифры. Реальные цифры намного выше. Несмотря на то, что трояны и вредоносные коды постоянно удаляются антивирусными программами, уязвимые системы постоянно заражаются. Цикл заражения остается бесконечным, так как соответствующего обновления Windows пока нет. Кроме того, удалить заражение сложно, поскольку вредоносные программы постоянно заполняют окружающие сети новым трафиком в поисках новых жертв.

Обычно маловероятно, что пиратские версии Windows получат какие-либо официальные обновления системы, однако рекомендуется, чтобы затронутые системы отключили протокол SMB1 без каких-либо дальнейших задержек. В блоге Microsoft четко сказано, что SMB1 вообще небезопасен. Более подробную информацию о том, как реализовать эту технику, можно найти на этой странице Microsoft .