Источник иллюстрации троянского файла - Википедия

Central Wifi-Manager от D-Link - отличный инструмент. Это веб-инструмент управления беспроводной точкой доступа, позволяющий создавать и управлять многосайтовыми и многопользовательскими беспроводными сетями. Независимо от того, развернуты ли они на локальном компьютере или размещены в облаке. Но похоже, что в программном обеспечении могла быть проблема с безопасностью.

Центральный менеджер Wi-Fi D-Link

Источник - D-Link

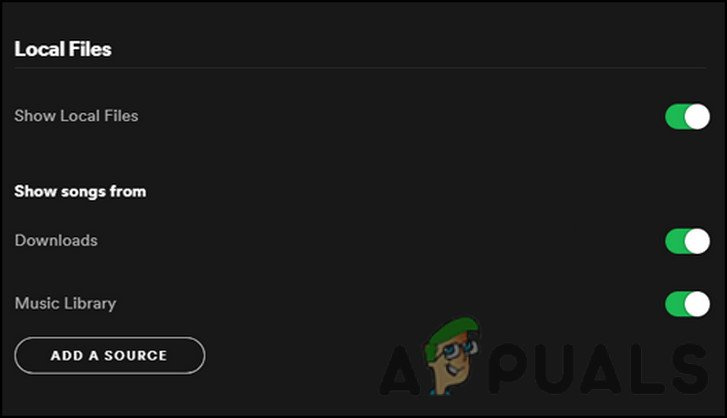

В D-Link Wifi-менеджер программное обеспечение уязвимо для атак с целью повышения привилегий через троян. Повышение привилегий атаки довольно распространены, и они используют некоторые недостатки в дизайне кода. Эти эксплойты эскалации дают злоумышленнику более высокие полномочия, чем предполагалось. Здесь устройства с Central WiFiManager CWM-100 1.03 r0098 загружают эксплойт quserex.dll и создают новый поток, работающий с целостностью системы. Это дает злоумышленнику полную свободу запускать любой вредоносный код как SYSTEM. Злоумышленникам просто нужно создать 32-битный DLL-файл с именем « quserex.dll »(Троян) и поместите его в тот же каталог, что и« CaptivelPortal.exe ', Затем продолжаем перезапуск службы' CaptivelPortal '.

Файлы DLL (библиотеки динамической компоновки) представляют собой исполняемые файлы, которые весьма уязвимы для атак. Если функция библиотеки DLL заменяется исходной функцией и кодом вируса, то выполнение исходной функции запускает полезную нагрузку трояна.

D-Link был уведомлен об этой проблеме 8 августа, и они признали то же самое. D-Link начала исправлять ошибку в сентябре и пообещала предложить исправление к 31 октября. Эта статья была взята из Вот , где об этом изначально сообщалось.

Это довольно серьезная уязвимость, учитывая вариант использования программного обеспечения Central Wifi-Manager. Были также предыдущие отчеты других эксплойтов, относящихся к удаленному выполнению кода, которые затем были исправлены. Следовательно, D-Link, вероятно, исправил этот эксплойт до того, как он стал публичным 8 ноября, так что, похоже, нет никаких непосредственных угроз для пользователей программного обеспечения.