CMS Made Simple. Danconia Media

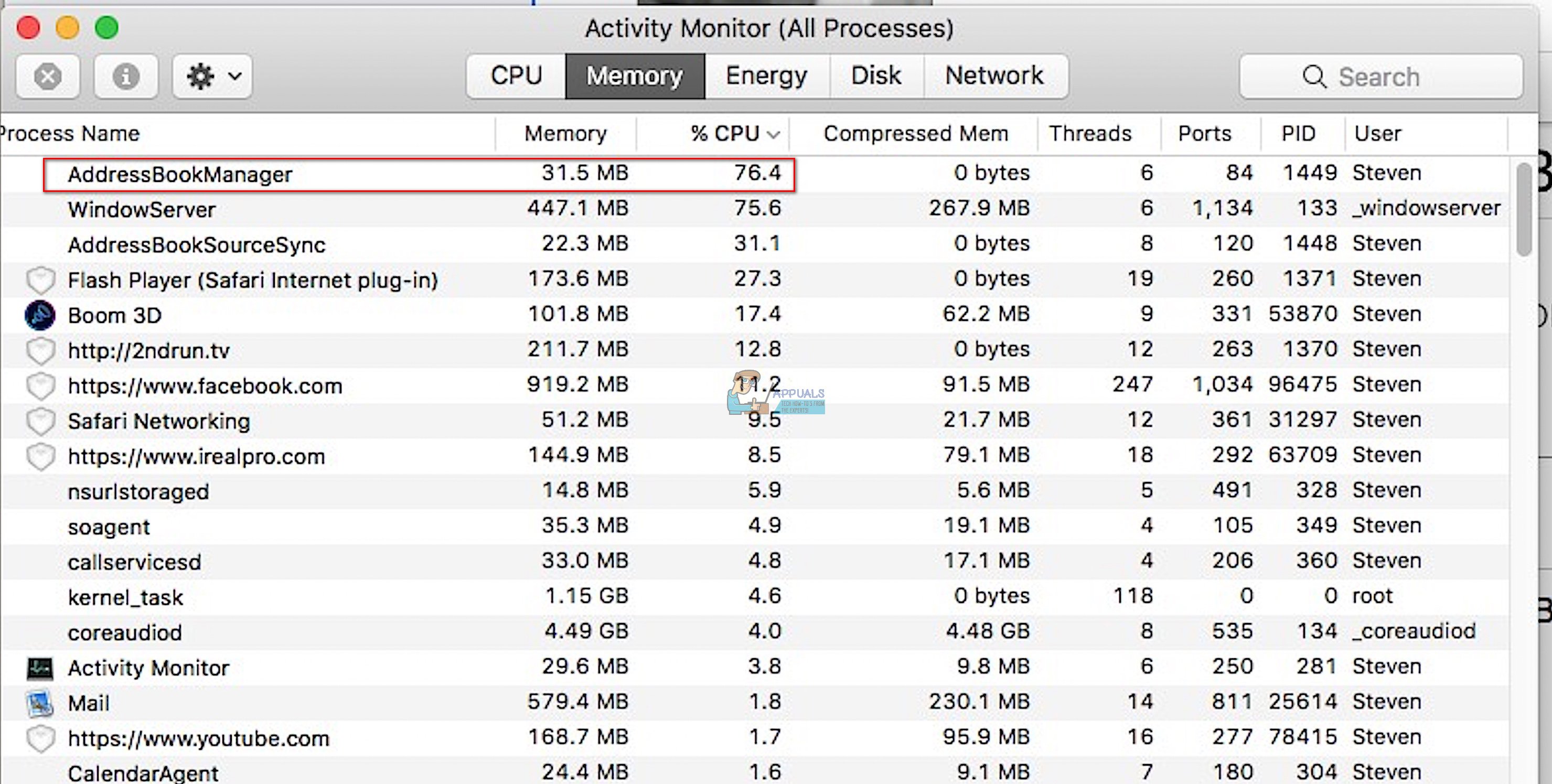

Уязвимость помечена CVE-2018-1000094 был обнаружен в версии 2.2.5 CMS Made Simple в котором текстовый файл может использоваться для выполнения php или другого кода. Эта уязвимость существует из-за отсутствия проверки имен файлов и расширений, что позволяет использовать эксплойт, который, когда учетная запись администратора копирует файл на сервер с помощью файлового менеджера, имя и расширение файла не проверяются, и поэтому вредоносный текстовый файл может отображаться как .php и автоматически запускать вредоносный код на устройстве. Уязвимость получила оценку 6.5 на CVSS 3.0 и ему была присвоена оценка уязвимости 8/10. Он доступен в сети, относительно прост в использовании и требует только одноразовой аутентификации для прав администратора.

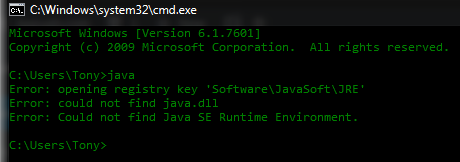

Следующее код Автор Мустафа Хасан демонстрирует концепцию этой уязвимости.

Похоже, что для этой уязвимости пока нет исправления. Аналитики отмечают, что эта уязвимость сводится к минимуму от любых неблагоприятных последствий, гарантируя, что администратор надежен, его / ее учетные данные не скомпрометированы, а политики сервера применяются для управления правами и разрешениями пользователей.