Предполагаемое описание хакеров

В этом году мы стали свидетелями большой активности в отношении пользовательских данных и конфиденциальности. Фиаско Facebook также произошло вместе с множеством вредоносных программ и атак нулевого дня, которые оказали очень большое влияние на глобальное пространство кибербезопасности. Это показывает, насколько уязвимы данные и насколько опасными они могут быть, если попадут в чужие руки.

Один из наиболее распространенных способов защиты личных данных - использование зашифрованных запоминающих устройств. Но исследователи Карло Мейер и Бернар ван Гастель из Radboud Университету удалось найти уязвимости в шифровании SSD, предоставленных производителями. Они протестировали на наличие уязвимостей твердотельные накопители Crucial MX100, MX200 и MX300. Для Samsung они использовали твердотельные накопители EVO 840, EVO 850, T3 и T4.

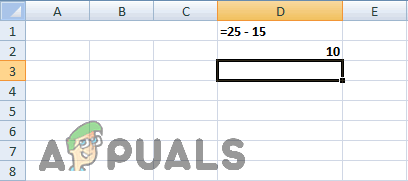

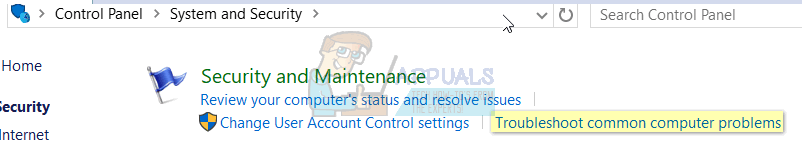

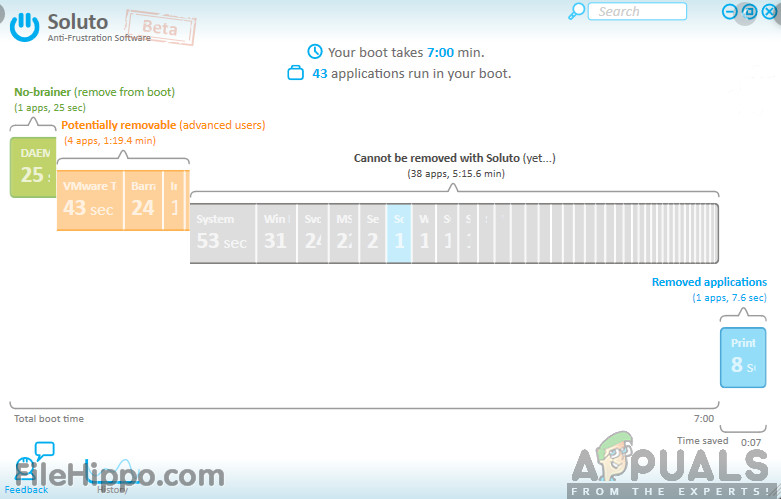

Уязвимости в протестированных дисках Источник - TheHackerNews

На приведенной выше диаграмме показаны протестированные уязвимости, галочки показывают, что проверенный диск пройден, а крестик означает уязвимость. Злоумышленник также может использовать интерфейс отладки JTAG, чтобы изменить процедуру проверки пароля в ОЗУ и обойти расшифровку. Хотя диски с отключенными портами JTAG не будут уязвимы, как в случае с Crucial MX300.

Оба диска Samsung EVO обнаруживают уязвимости в безопасности ATA. Но EVO 840 демонстрирует дополнительную уязвимость в функции выравнивания износа. Безопасность ATA делает диск быстрее, поскольку он зашифрован контроллером, но заблокированные данные могут быть разблокированы с помощью взломанной прошивки.

Выравнивание износа может быть полезным

Выравнивание износа используется для продления срока службы SSD. Флэш-контроллеры дисков используют алгоритм для определения того, в каком блоке должны храниться данные, что снижает износ определенных блоков на SSD. Но, как и на любом диске, данные не стираются полностью до тех пор, пока не будут перезаписаны, поэтому незащищенный вариант DEK (ключа шифрования диска) все еще может быть получен.

И Samsung, и Crucial были уведомлены до того, как исследователи обнародовали свои выводы. Crucial выпустила обновление прошивки для решения этих проблем. Даже Samsung выкладывала обновления в свои портативные твердотельные накопители T4 и T5, но для дисков EVO они рекомендовали собственное приложение для шифрования программного обеспечения Samsung.

Проблема BitLocker

Шифрование на аппаратном уровне никогда не было очень надежным. Особенно те, которые исходят от производителей, так как некоторые из них намеренно оставляют лазейки для восстановления данных. Шифрование на программном уровне намного надежнее, особенно если говорить о компаниях, выпускающих бесплатное программное обеспечение, с общедоступными исходными кодами.

Говоря о программном обеспечении, BitLocker - это программа для шифрования всего диска, предлагаемая Windows. Хотя исследователи показывают его весьма ненадежный. Он использует аппаратное шифрование, присутствующее на дисках по умолчанию, поэтому уязвимости остаются. Исследователи заявляют: « BitLocker, программное обеспечение для шифрования, встроенное в Microsoft Windows, может переключаться на аппаратное шифрование такого рода, но в этих случаях не обеспечивает эффективной защиты затронутым дискам. Программное шифрование, встроенное в другие операционные системы (такие как macOS, iOS, Android и Linux), похоже, не пострадает, если оно не выполняет этот переключатель. Это можно исправить, принудительно включив программное шифрование BitLocker.

Вы можете прочитать исходную статью и подробное исследование Вот .