Источник логотипа WooCommerce - WooCommerce

Если у вас когда-либо был веб-сайт электронной коммерции, существует почти процентная вероятность того, что вы слышали о WooCommerce, популярном плагине для веб-сайтов электронной коммерции. WooCommerce обслуживает более 35% веб-сайтов электронной коммерции в Интернете и имеет более 4 миллионов установок. Это один из самых надежных плагинов для пользователей, которые хотят иметь собственный интернет-магазин. Если вы пользуетесь плагином WooCommerce, то есть важные новости, которые вы не должны пропустить.

Технические характеристики

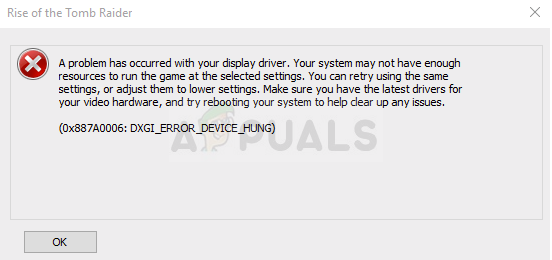

Саймон Сканнелл, исследователь RIPS Technologies GmbH, обнаружил уязвимость в плагине (кредиты на HackerNews для поиска сообщения в блоге), который по сообщениям позволяет злонамеренному или скомпрометированному привилегированному пользователю получить полный контроль над веб-сайтом при условии, что он использует непропатченную версию плагина. Описание уязвимости в блоге Саймона гласит:

Недостаток в том, как WordPress обрабатывает привилегии, может привести к эскалации привилегий в плагинах WordPress. Это влияет, например, на WooCommerce, самый популярный плагин электронной коммерции с более чем 4 миллионами установок. Уязвимость позволяет менеджеры магазинов для удаления определенных файлов на сервере, а затем для захвата любой учетной записи администратора.

Саймон далее раскрывает технические подробности об эксплойте в своем блоге. Он показывает, как Wordpress автоматически разрешает учетные записи с « edit_users ”Разрешение на редактирование учетных данных учетной записи администратора. Но плагины, такие как WooCommerce, включают мета-возможности, которые реализованы как функции, и возвращаемое значение которых определяет, может ли текущий пользователь выполнить это действие. Это не позволяет менеджерам магазина редактировать учетные записи администраторов.

Недостаток

Главный недостаток способа, которым Wordpress обрабатывает эти привилегии учетной записи, заключается в том, что мета-возможности данного плагина выполняются тогда и только тогда, когда плагин активен. Если по какой-либо причине плагин WooCommerce будет отключен, тогда все учетные записи пользователей с « edit_users ”Разрешение также будет иметь возможность возиться с учетными записями администратора и, следовательно, управлять всем сайтом.

Хотя только администраторы могут отключать плагины, уязвимость к произвольному удалению файлов в WooCommerce позволяет менеджерам магазинов удалить любой файл на сервере, доступный для записи. Эту уязвимость можно использовать для отключения самого WooCommerce и тем самым избавления от всех ограничений для учетной записи менеджера магазина, поскольку « Удалив основной файл WooCommerce,woocommerce.php, WordPress не сможет загрузить плагин, а затем отключит его », Как говорит Саймон в своем блоге.

Решение

Хотя уязвимость очень важна, хорошие новости заключаются в том, что она пропатчен в версии 3.4.6 WooCommerce, в прошлом месяце. Если вы используете WooCommerce на своем веб-сайте, настоятельно рекомендуется обновить плагин WooCommerce и сам Wordpress , чтобы убедиться, что вы избавились от указанной уязвимости.

Теги Безопасность WordPress

![Frosty Mod Manager не запускает игры [Исправления]](https://jf-balio.pt/img/how-tos/90/frosty-mod-manager-wont-launch-games.jpg)