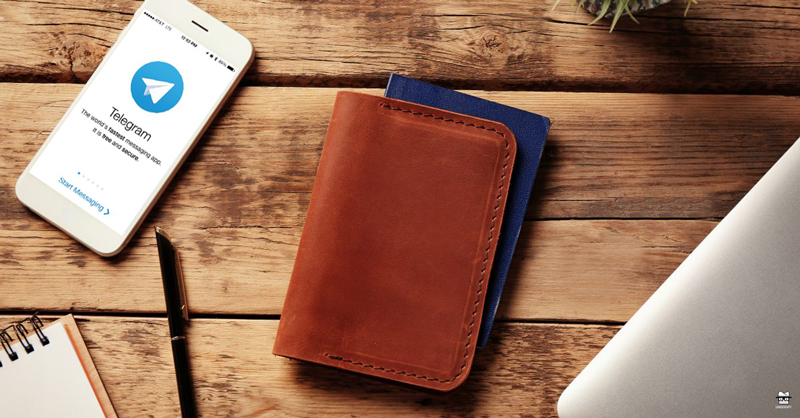

Паспортный сервис Telegram. UnderSpy

Как только новость об услуге Telegram Passport попала в газетные киоски, начальник службы безопасности продукции компании резко критиковал эту услугу. Virgil Security, Inc. , Алексей Ермишкин. Ермишкин пролил свет на «несколько ключевых» ошибок в безопасности Паспорта, подчеркнув нежелательное шифрование и защиту паролем с помощью слабого алгоритма хеширования SHA-512. Эта резкая критика не стала неожиданностью, поскольку Virgil Security специализируется на сквозном шифровании с помощью системы сквозного шифрования сообщений Twilio и защищенных от взлома паролей Pythia и BrainKey.

Telegram, компания, известная своей сильно зашифрованной и самоуничтожаемой платформой для обмена сообщениями, недавно объявила о выпуске своей новейшей услуги Telegram Passport, которая позволяет пользователям хранить все свои документы, удостоверяющие личность, а также важные командировочные / финансовые отчеты и лицензии в одном месте в цифровом виде. . Приложение создано для безопасного хранения этой информации и последующего предоставления ее сторонним приложениям и службам, таким как криптокошельки, по усмотрению пользователя.

В критике, опубликованной на сайте Virgil Security, Ермишкин сразу задал тон, заявив, что «безопасность паспорта разочаровывает по нескольким ключевым причинам». Он объяснил, что наибольшую озабоченность вызывает метод защиты паролем Passport, который был ошибочным на всех трех этапах его обработки: шифрование данных с помощью пароля, создание ключа шифрования данных, а также шифрование данных и их загрузка в облако.

В Passport используется алгоритм хеширования SHA-512, «алгоритм, не предназначенный для хеширования паролей». В отчете говорится, что LivingSocial взломала 50 миллионов паролей в 2013 году с помощью SHA-1 и LinkedIn таким же образом взломали 8 миллионов паролей в 2012 году. Несмотря на процесс соления в коде, этот механизм оставляет пароли уязвимыми и, согласно отчету, 1,5 миллиарда хэшей SHA-512 может выполняться каждую секунду в графических процессорах верхнего уровня. Это атака, которую может легко провести небольшая ферма для майнинга криптовалюты.

Telegram не включил SCrypt, BCrypt, Argon 2 и т.п. в процесс шифрования паролей. Эти методы защиты не использовались ни LivingSocial, ни LinkedIn, которые пострадали от рук злоумышленников, укравших миллионы их паролей. Отсутствие таких методов защиты, как упомянутые ранее, а также подобных Pythia или BrainKey, используемых Virgil Security, предотвращает уязвимости атак грубой силы в системах паролей, но, к сожалению, Passport, похоже, не имеет ничего из этого.

В дополнение к этой уязвимости на начальном этапе, процесс, который Passport использует для генерации ключа шифрования, использует изобретенный фирмой метод рандомизации первого байта случайного массива, так что сумма равна 0 по модулю 239. Этот метод гораздо быстрее расшифровывается как в отличие от традиционно используемых методов шифрования Hash Message Authentication Code (HMAC) и Authenticated Encryption with Associated Data (AEAD), которые Telegram предпочел не использовать.

Как пояснил Ермишкин, злоумышленник должен только вычислить SHA-512, используя соль для следующего пароля, расшифровать промежуточный ключ (AES-NI), найти совпадение суммы, равное 0 по модулю 239, найти ключ дешифрования данных с помощью SHA- 512, как это было сделано изначально, и проверьте расшифровку данных, попробовав первый сегмент проверить свой первый байт заполнения.

Ермишкин говорит об этих недостатках безопасности, чтобы привлечь внимание к реальной угрозе, исходящей от компрометации полностью конфиденциального паспорта. Много лет назад крупные корпорации наблюдали потерю паролей и сбои в своих системах. Спустя несколько лет, когда на карту поставлена более ценная услуга, нынешних методов Telegram защиты паролем для своего паспорта недостаточно для обеспечения безопасности данных пользователей.

![[FIX] «Ошибка загрузки конфигурации игры с веб-сайта» в Runescape](https://jf-balio.pt/img/how-tos/12/error-loading-game-configuration-from-website-runescape.png)