SSH-туннелирование очень хорош для сетевых администраторов или даже домашних пользователей, заботящихся о безопасности. Если соединение не зашифровано, то информация обычно передается в виде обычного текста, который можно перехватить / прочитать, подвергая вашу сеть риску взлома.

Чрезвычайно важно позаботиться о безопасности, особенно когда вы используете общедоступную сеть, например, в аэропортах, кофейнях и т. Д. ЧРЕЗВЫЧАЙНО ПОВЫШЕННЫЙ РИСК!

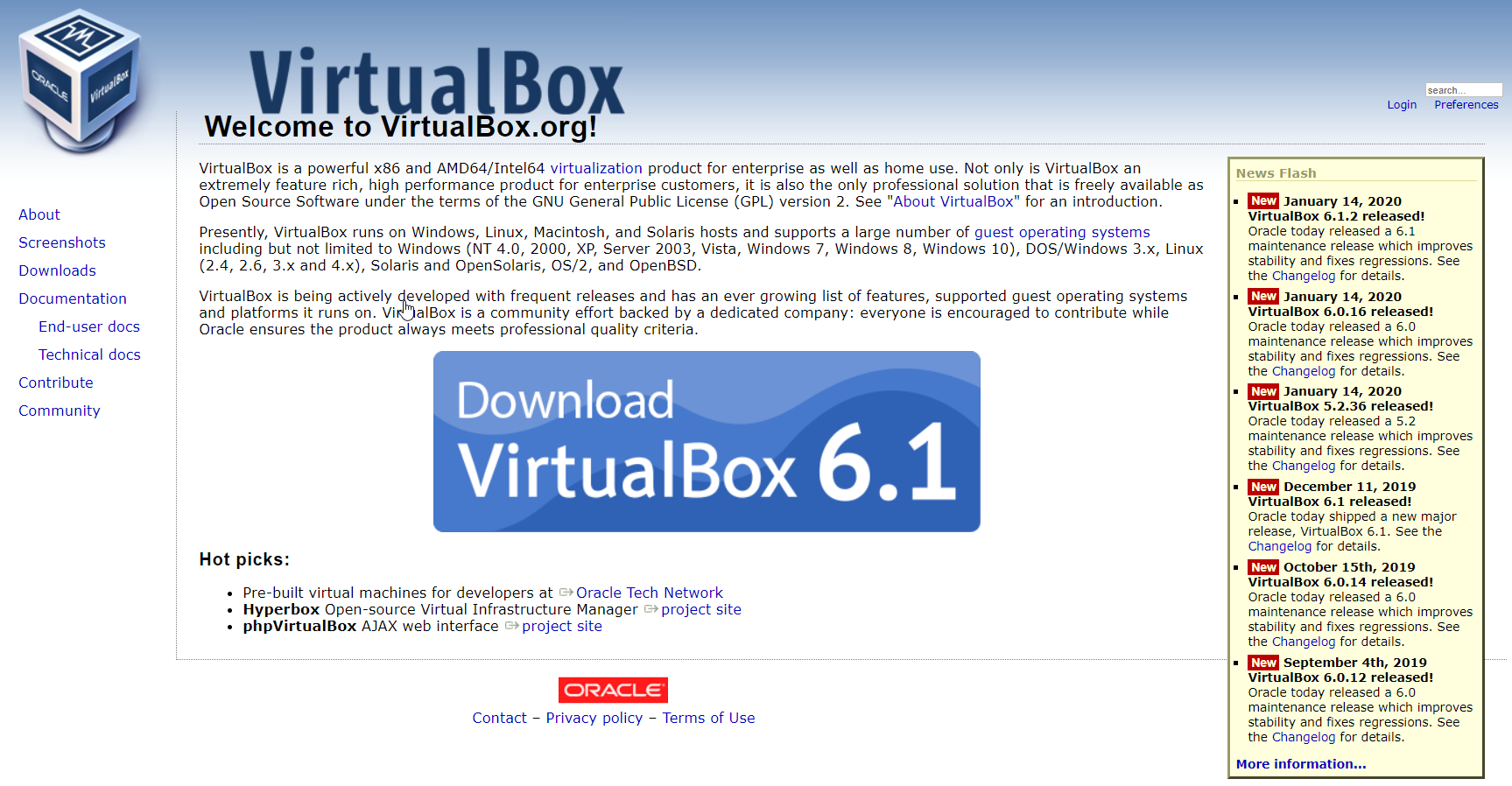

Чтобы узнать больше о безопасности, взгляните на Backtrack, который является дистрибутивом Linux и может работать на виртуальной машине - он скомпилирован с множеством инструментов, упакованных внутри - я не буду называть инструменты, я позволю вам провести исследование. Целью данного руководства является не продвижение, а защита. В идеале, если вы не такой технический специалист, тогда было бы лучше приобрести VPN, которую я использую, созданную на инстансе Amazon EC3, одним щелчком мыши я подключаюсь к защищенной сети через VPN.

Но если вам это не нравится, вы можете создать туннель SSH. Для этого вам понадобится Linux-сервер, к которому можно получить удаленный доступ. Этот сервер будет шифровать данные и действовать как посредник для передачи информации, передавая ее в Интернет. SSH прост в установке, ознакомьтесь с этим руководством http://www.cyberciti.biz/faq/ubuntu-linux-openssh-server–installation-and-configuration/

Вы также можете настроить прокси на своем сервере, но для этого вам понадобится squid, который прост и имеет множество доступных руководств. PuTTy можно скачать с http://www.chiark.greenend.org.uk/~sgtatham/putty/

Добавьте IP (или имя хоста вашего сервера) и сохраните его с именем. Если вы не сохраните его, вам придется вводить его каждый раз, когда вы захотите подключиться.

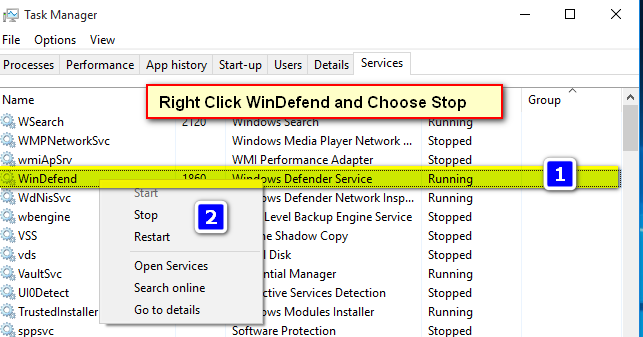

На левой панели щелкните ПОДКЛЮЧЕНИЕ, SSH и ТУННЕЛИ, затем выберите Динамический и установите порт источника на 7070 и нажмите ДОБАВИТЬ. Выберите Local, Source Port 8080 (или ваш порт) или любой другой порт и адрес назначения 127.0.0.1:port и снова нажмите add.

Щелкните Сессия на левой панели (вверху) и сохраните эту настройку. Теперь, когда вы подключитесь к серверу по ssh, вы попадете в окно терминала.

Теперь, когда вы его открываете, вы получаете окно терминала. Если вы вообще не хотите использовать это, есть опция «не запускать команду или команду вообще» под SSH в меню.

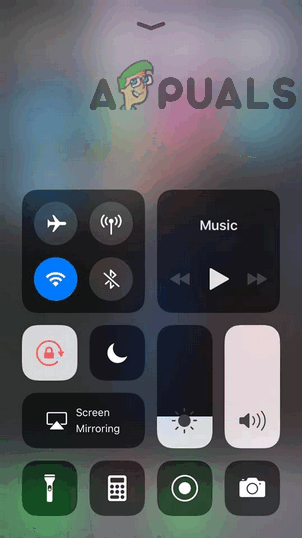

Пока он запущен, вы можете запускать любое приложение, работающее с прокси. Если он разрешает прокси Socks 5 или 4, укажите ему 127.0.0.1 на порту 7070, и теперь он будет туннелировать, и данные будут поступать с вашего сервера Linux. Если он поддерживает только HTTP-прокси, используйте 127.0.0.1 порт 8080.

Трафик, отправляемый через эту систему, не может быть перехвачен (перехвачен) хакерами, поскольку он зашифрован.

Теги SSH-туннелирование 2 минуты на чтение

![Как исправить ошибку «Не удалось найти этот элемент. Его больше нет в [Путь]. Проверьте местонахождение объекта и попробуйте еще раз »](https://jf-balio.pt/img/how-tos/84/how-fix-could-not-find-this-item.png)