Система наблюдения QNAP QVR. Безопасность QNAP

Уязвимость отказа в обслуживании с использованием локального пароля была обнаружена Луисом Мартинесом в клиенте решения QNAP QVR Professional Video Management Solution Client 5.1.1.30070 в Windows 10 Pro x64 es. Обнаружена уязвимость, возвращающая отказ в обслуживании при вводе пароля из буфера обмена. Эта уязвимость вызывает сбой программного обеспечения, не позволяя ему выполнять функции и услуги, которые оно предназначено для пользователя. CVE-код еще не был присвоен уязвимости, и не было выпущено никаких исправлений или исправлений для устранения проблемы.

В QNAP QVR версии 5.1 client - это профессиональная система управления видео для видеоматериалов высокого разрешения и «рыбий глаз», доступная для просмотра в одном окне. Система QVR позволяет пользователям управлять и контролировать несколько IP-идентифицируемых камер в режиме реального времени через веб-браузер в реальном времени. Клиент позволяет пользователям контролировать и обнулять использование PTZ-камер, фиксированных камер и камер объемного звучания «рыбий глаз» 360, чтобы внимательно и гибко следить за происходящими сценами. Функция интеллектуальной записи увеличивает разрешение видео, передаваемого при срабатывании сигналов тревоги, интуитивно понятный режим воспроизведения определяет точку бедствия в записанном видеоматериале, а функция двойной записи сохраняет отснятый материал в формате HD со скоростью 30 кадров в секунду локально, даже если ограниченная полоса пропускания Интернета позволяет передавать только VHD 5 кадров в секунду. в это время. Благодаря такому продуманному пользовательскому интерфейсу система QNAP QVR является популярной системой безопасности, интегрированной во многие магазины, дома и офисы для облегчения доступа, который она обслуживает.

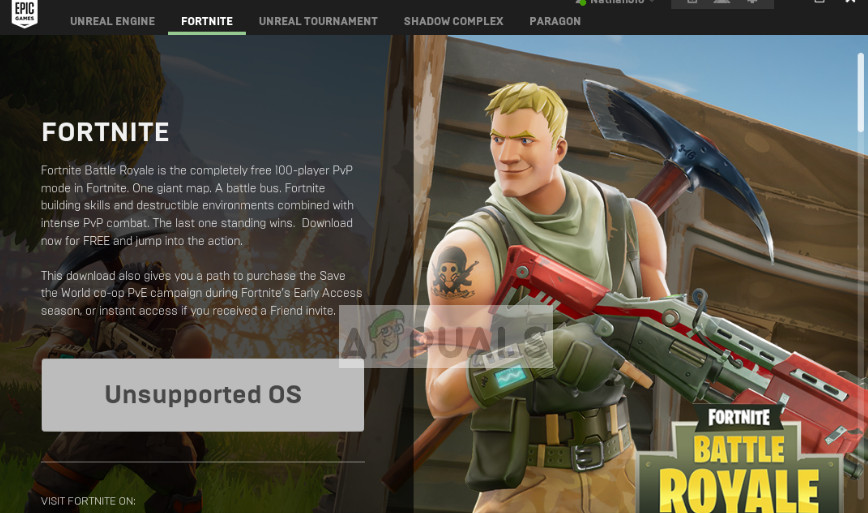

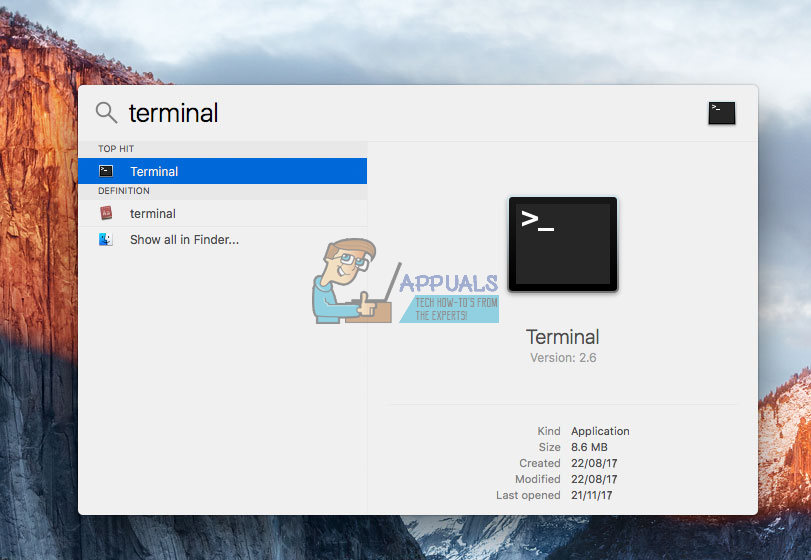

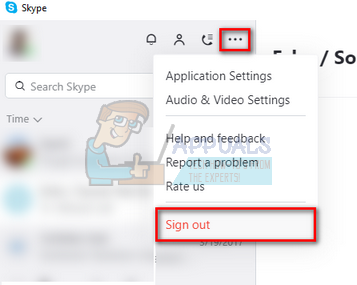

По словам Луиса Мартинеса, если выполнить следующие шаги, пользователь сможет воспроизвести отказ пароля при сбое доступа. Для этого сначала требуется запустить код Python «python QNap_QVR_Client_5.1.1.30070.py» (простой текстовый файл с 279 буквами), а затем открыть файл QNap_QVR_Client_5.1.1.30070.txt для копирования содержимого в буфер обмена. Затем, открыв QVR.exe> IP-адрес в 10.10.10.1 / 80, введите имя пользователя как «admin» и вставьте буфер обмена в диалоговое окно пароля. Нажатие кнопки ОК приводит к сбою системы. Это происходит из-за того, что введенный пароль слишком длинный.

Поскольку это локальная уязвимость, она становится опасной, если учетные данные пользователя недостаточно защищены или если система заражена вредоносным ПО, которое может повышать разрешения и запускать произвольные команды для выполнения этой процедуры.

Узнав от технического менеджера по связям с общественностью QNAP Marketing Майкла Ванга, мы были проинформированы о том, что отказ от пароля буфера обмена - это «ошибка программного обеспечения только на стороне ПК, без каких-либо сбоев на стороне сервера наблюдения или проблем утечки конфиденциальных данных». Мы были уверены, что «в то время как клиент ПК (для просмотра видео наблюдения) выходит из строя, сервер наблюдения (для записи, расположенный отдельно на нашем продукте HW) работает в обычном режиме и никаких перебоев не происходит».

![[ИСПРАВЛЕНО] Код ошибки Wyze 90](https://jf-balio.pt/img/how-tos/87/wyze-error-code-90.jpg)