Технологии постоянно развиваются для защиты данных потребителей. Краеугольным камнем улучшения стала реализация 2FA (двухфакторная аутентификация). Двухфакторная аутентификация используется для блокировки несанкционированного доступа к онлайн-аккаунтам/услугам (включая финансовые услуги, такие как банки).

Этот метод 2FA основан на номере телефона потребителя, и потребитель должен ввести код или OTP, отправленный на его номер телефона, чтобы войти в требуемую учетную запись/услугу. С развитием технологий развиваются и мошенники.

Атака с подменой SIM-карты

Одним из разработанных ими методов является атака подкачки SIM-карты, называемая мошенничеством с подменой SIM-карты, мошенничеством с портом, взломом SIM-карты, захватом SIM-карты, атакой с перехватом SIM-карты и т. Д.

Внедрение мошенничества/атаки с подменой SIM-карты

Отрасли телекоммуникаций и информационных технологий используют ваши Сим к аутентифицировать различные действия как сброс пароля на сайте (хотя мобильные номера для этого не предназначены). Благодаря этому фактору ваш Сим это волшебный ключ ко многим (если не ко всем) основным службам. Ваши банковские счета, учетные записи электронной почты, социальные сети и даже онлайн-кошельки (включая криптокошельки) привязаны к вашему номеру телефона.

Даже 2FA Этот метод был разработан для использования вашей SIM-карты для авторизации входа в учетную запись или службу путем ввода кода, отправленного вам либо по телефону, либо в текстовом сообщении, чтобы защитить вас, даже если ваши учетные данные были украдены.

Но сила этой техники также является частью ее слабости, поскольку любой, у кого есть телефон или номер телефона, получит код. Таким образом, мошенники разработали атаку с подменой SIM-карты. Мошенник может не быть хакером или технически подкованным с оборудованием на миллион долларов, ему просто нужен телефон и SIM-карта, чтобы совершить свое злое действие.

В этой атаке мошенники получить номер телефона потребителя на его SIM-карте (физическая или E-SIM), убеждая оператора связи потребителя в том, что он является фактическим потребителем и, таким образом, обходит 2FA, открывая для них адские возможности. Это может быть худшим из кошмаров, с которыми может столкнуться человек, поскольку его SIM-карта фактически украдена, но физически присутствует у потребителя. Другими словами, атака с подменой SIM-карты происходит, когда мошенник получает контроль над номером телефона жертвы.

Популярность криптовалют также увеличила частоту атак с подменой SIM-карты, поскольку средства, переведенные с криптокошелька жертвы, трудно отследить. Кроме того, есть сообщения об утечках данных на биржах криптовалюты, когда данные (особенно номера телефонов владельцев криптовалюты) выставляются на продажу на черном рынке. В 2020 году Интерпол арестовал 10 мошенников, которые смогли украсть более 100 миллионов долларов США в криптовалютах с помощью атак с подменой SIM-карты.

Атака с подменой SIM-карты часть социальной инженерии так как мошенники должны знать личные данные жертвы и частично телекоммуникационное мошенничество так как мошенники должны убедить (или подкупить) оператора связи выдать новую SIM-карту с номером телефона жертвы. Самая основная цель атаки с подменой SIM-карты — обойти функции безопасности учетных записей на основе сообщений или звонков.

Атаки с подменой SIM-карт попали в заголовки новостей в 2017 году, хотя они происходили и раньше. Только в Великобритании сообщается о всплеске атак с подменой SIM-карты на 400% с 2015 по 2020 год. Подмена SIM-карты является законным процессом, если он выполняется первоначальным лицом, но будет незаконным, если его делает самозванец.

Замена SIM-карты также используется для включения встроенной SIM-карты (E-SIM) в телефоне. Эта атака (фактически) более смертельна для человека, чем телефон, или SIM-карта не покинет его рук или помещения.

Детали, необходимые мошенникам для проведения атаки с подменой SIM-карты

Данные, необходимые при перевыпуске SIM-карты зависеть на вашей страна и оператор, но обычно они нацелены на следующую информацию:

- Дата рождения

- Номер социального страхования (SSN)

- Аккаунты в социальных сетях

- Девичья фамилия матери

- Иногда копии государственного удостоверения личности (для создания поддельного)

Дополнительная информация может иметь нападающий, тем больше шансов, что он может преуспеть в своем злом умысле. С упомянутой информацией в руках мошенников атака может быть настолько разрушительной (захват учетной записи, кража личных данных, мошенничество с кредитными картами и т. д.), что жертва может не полностью восстановить свою онлайн-идентификацию.

Методы, используемые мошенниками для выбора жертв

Злоумышленник может выбрать жертв, используя следующий метод:

- Использование грубой силы : многие мошенники могут просто использовать случайные телефонные номера или серии телефонных номеров, чтобы выбрать свою жертву. Кроме того, номера телефонов, раскрытые в результате утечки данных, также могут стать мишенью.

- Ориентация на конкретного человека : это основной режим, в котором злоумышленник выбирает уязвимую жертву и получает номер телефона жертвы и другую ценную информацию/данные, такие как адреса социальных сетей. Сообщается, что украденные учетные записи Instagram или игровые аккаунты (с большим количеством подписчиков) могут быть проданы примерно за 40 000 долларов США.

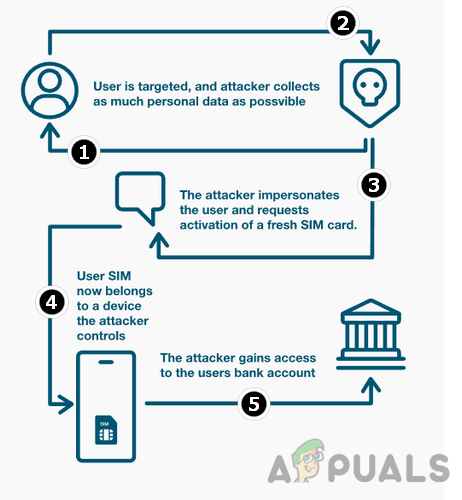

Этапы проведения атаки с подменой SIM-карты

Общие этапы атаки с подменой SIM-карты можно перечислить следующим образом:

Действия, связанные с атакой с подменой SIM-карты

- Однажды злоумышленник замки а номер телефона чтобы выполнить атаку подкачки SIM-карты, он будет поиск в сведения о вероятной жертве , требуется, чтобы выдать себя за жертву представителя телекоммуникаций. Он может получить эти данные, используя методы социальной инженерии, фишинговые электронные письма/сообщения, шпионя за вами, когда вы пользовались своим телефоном, или покупая данные у организованной преступной группировки (если ваши данные были частью утечки данных). Получив сведения о жертве, некоторые мошенники могут начать постоянные звонки и сообщения к вероятной жертве раздражать его до уровня, когда цель вынуждена выключи его телефон чтобы оператор связи не мог связаться с ним при перевыпуске или портировании симки.

- Тогда он будет контакт в оператор связи а также выдавать себя за жертва.

- Теперь он будет обманывать и убедить представитель телекоммуникаций к передача в номер телефона потерпевшего к новая SIM-карта так как старая SIM-карта потеряна или украдена и может выпустить новую SIM-карту к атакующий или выдать номер телефона жертвы на SIM-карте, которой владеет злоумышленник, выдавая себя за жертву.

В некоторых странах злоумышленник должен убедить жертву выполнить определенное действие, чтобы авторизовать замену SIM-карты, например, в Нигерии и Индии, атакующий должен убеждать в потерпевший к нажмите 1 по его регистрационному номеру разрешить замену SIM-карты . Некоторые мошенники могут использовать инсайдер на на стороне оператора связи для выполнения своей задачи (менее распространенные, но зарегистрированные случаи, когда сотрудник получал 100 долларов США за каждую незаконную замену SIM-карты).

Мошенник, выдающий себя за жертву перед представителем оператора связи

- Как только злоумышленник получает контроль над SIM-картой жертвы (телефон жертвы потеряет связь, и он не сможет звонить, использовать мобильные данные или отправлять сообщения), злоумышленник может запустить следующие этапы атаки путем использования сообщений OTP/2FA для входа в учетные записи жертвы, кражи его информации и личных данных.

Использование мошенниками атаки подкачки SIM-карты

Атака с подменой SIM-карты является основным этапом мошенничества. Как только мошенник получает контроль над номером телефона жертвы, он может использовать его для следующих (но не ограничиваясь):

- Захват учетных записей : это наиболее распространенная форма атаки с подменой SIM-карты, и это основная причина, по которой мошенник может нацелиться на жертву. Поскольку мошенник контролирует номер телефона, он может получать сообщения 2FA или OTP и входить в аккаунты/сервисы жертвы. К ним относятся социальные сети, игры, мобильный банкинг, онлайн-криптовалютный кошелек или учетные записи интернет-магазинов. Он даже может изменить учетные данные учетной записи (что делает восстановление практически невозможным) или удалить учетную запись и ее данные.

- Мошенничество с идентификацией : как только мошенник получает номер телефона жертвы, он может выдавать себя за жертву в SMS и приложениях социальных сетей, которые могут использоваться для личной выгоды, например, просить у друзей или семьи жертвы срочный кредит. Кроме того, если у вас есть документы (например, удостоверения личности государственного образца) в облачной службе и мошенники могут войти в эту учетную запись, они могут использовать ваши документы для совершения различных мошенничеств с использованием ваших удостоверений личности.

- Фишинг : Как только ваш номер телефона будет скомпрометирован, мошенники могут расширить свою сеть атак с подменой SIM-карты, отправив вредоносное ПО вашим друзьям/родным, и они могут стать следующей жертвой атаки с подменой SIM-карты, когда откроют эти ссылки/сообщения от мошенника, думая что вы послали им что-то.

- Мошенничество с транзакциями : Злоумышленник может использовать этот электронный кошелек для совершения различных типов покупок, таких как подарочные карты, подарки и т. д. Если номер вашей кредитной карты связан с любой из этих скомпрометированных учетных записей, то это может стать джекпотом для злоумышленника, который может это для выполнения различных действий, таких как покупки. Если ваш банк или финансовое учреждение отправит подтверждающее сообщение или вызовет подтверждение, злоумышленник выдает себя за вас, чтобы подтвердить транзакцию, и вы понесете финансовые потери.

- Мошенничество с генеральным директором : Мошенники любят выдавать себя за менеджеров или руководителей авторитетных компаний, чтобы заманить сотрудников более низкого уровня в мошенничество, и если они могут получить номер телефона любого такого человека, то они могут легко использовать этот номер, чтобы выдать себя за генерального директора компании и могут совершить мошенничество с другими сотрудниками этой компании.

- Шантаж : Ни один человек в этом мире не совершенен и может иметь некоторые вещи/события, которые человек может захотеть скрыть от семьи/друзей. Чтобы сохранить конфиденциальность информации/данных жертвы, мошенник может шантажировать жертву. Кроме того, некоторые мошенники могут связаться с вами, чтобы вернуть ваши данные в обмен на некоторые денежные или другие выгоды.

Тяжесть атаки

Чтобы узнать серьезность атаки, давайте процитируем опыт, которым поделилась жертва :

«Вся моя цифровая жизнь был уничтожен в один час после атаки с подменой SIM-карты. Во-первых, мошенник завладел моим аккаунт Google а потом удалил. Затем они вошли в мой Твиттер-аккаунт и начали транслировать расистский/гомофобный контент.

Хуже всего было то, что они взломали мой учетная запись Apple ID, и мошенники удаленно стерли данные мой макбук , айфон , а также айпад . У меня нет резервной копии данных, поэтому я потерял фото/видео всей жизни моей дочери, а также важные документы/электронные письма».

Предупреждающие признаки того, что вы подвергаетесь атаке с подменой SIM-карты

Как вы, возможно, поняли, насколько смертоносной может быть атака с подменой SIM-карты, теперь вот некоторые предупреждающие знаки, которые вы можете заметить во время атаки:

- Нет сетевой службы на телефоне жертвы : если ваш телефон перестает получать сигналы от оператора мобильной связи, это может быть первым признаком атаки с подменой SIM-карты, учитывая, что поблизости нет перебоев в работе сети.

- Незнакомая активность в социальных сетях : если вы замечаете необычную активность в своих учетных записях в социальных сетях (например, выход из приложений социальных сетей на своем смартфоне), которая не была инициирована вами, то это может быть еще одним признаком того, что вы можете стать жертвой атаки с подменой SIM-карты.

- Нет доступа к финансовым или банковским услугам : Еще одним признаком мошенничества с подменой SIM-карты является то, что вы можете не получить доступ к своим финансовым (например, кредитной карте) или банковским услугам, если мошенник подменил вашу SIM-карту, связанную с этими услугами.

- Уведомления : вы можете начать видеть уведомления в разных приложениях, инициированных не вами, например, уведомление о транзакции в приложении Cash, не авторизованной вами.

- Несет намек : если на любом из ваших смартфонов установлено приложение оператора связи, и это приложение сообщает вам (или в сообщении электронной почты от оператора связи), что для вашего номера телефона выпущена новая SIM-карта (не инициированная вами), то это четкий сигнал о том, что вы подвергаетесь атаке с подменой SIM-карты.

Действия в случае нападения

Если вы один из тех неудачников, которые пострадали от атаки с подменой SIM-карты, то вы должны предпринять действия, перечисленные ниже, так как здесь ключевое значение имеет время:

- Во-первых, свяжитесь с вашим оператором и получите новую SIM-карту с вашим номером телефона или активируйте свой номер телефона на существующей SIM-карте, чтобы ваш номер телефона был деактивирован на SIM-карте, которой владеет хакер.

- Связаться с финансовыми институтами (банки, эмитенты кредитных карт и т. д.) и блокировать или отменять любые транзакции. Многие финансовые учреждения добавляют временную задержку для необычной или подозрительной транзакции, и если вы вовремя свяжетесь с учреждением, вы сможете добиться отмены транзакций мошенниками. Если есть транзакции, инициированные не вами, сообщите о них вашему финансовому учреждению. Имейте в виду, что шансы на возмещение финансовых потерь минимальны, так как мошенники переводят средства на счета в другой стране.

- Сброс паролей/PINS для любых онлайн-аккаунтов и сервисов. Если возможно, переключите предпочтительный номер телефона учетной записи или службы на другой номер телефона. Кроме того, если возможно, переключите основной адрес электронной почты ваших учетных записей в социальных сетях на другой адрес электронной почты.

- Если твой SSN (или любое другое удостоверение личности, выданное правительством) также украденный и используется мошенниками, сразу контакт в Администрация социального обеспечения (или органы, выдавшие удостоверения личности).

- Некоторые хакеры могут попытаться связаться с вами, и этот контакт будет весьма заманчивым, поскольку у них есть ваша конфиденциальная информация, но не поддавайтесь на нее, так как вы либо подвергнетесь вымогательству, либо неосознанно станете частью более крупной хакерской деятельности. Не связывайтесь с хакерами но довести это до сведения правоохранительных органов.

- Отчет атака с подменой SIM-карты и убытки, понесенные правоохранительными органами вашей страны.

Действия по предотвращению атак с подменой SIM-карты

Существует поговорка, что профилактика лучше, чем лечение, и есть некоторые шаги, которые вы можете предпринять, чтобы свести к минимуму вероятность атак с подменой SIM-карты. Но предотвращение не является обязанностью одного субъекта, т. е. правительства , операторы связи , финансовые институты , а также абоненты мобильной связи .

Все должны действовать в своих областях, чтобы обуздать этот метод мошенничества, поскольку незнание любого из них может привести к успешной атаке с подменой SIM-карты. Следует помнить, что если человек подвергся нападению один раз, то есть вероятность последующих (вероятно, автоматизированных) атак, если он не предпримет действий для предотвращения атак.

Страны должны связать операторы связи к перевыпустить SIM-карту с надлежащими проверками, и в случае атаки с подменой SIM-карты страна полиция должен действовать по максимуму, чтобы поймать преступников вовлеченный. В противном случае успешная атака подмены SIM-карты будет моральный бустер для других преступников .

Многие страны принимают законы и принимают меры для противодействия этому методу мошенничества (FCC уже устанавливает правила в этом отношении). Операторы связи должны принять меры для защиты своих клиентов от атак с использованием SIM-карты. Операторы должны убедиться, что их сотрудники не попадаются на взятки предлагают мошенники.

В связи с этим T-Mobile уже разработала некоторые протоколы, которым должны следовать ее сотрудники перед сменой SIM-карты, например одобрение двух сотрудников T-Mobile, который ранее был привязан к одобрению одного менеджера; хотя это и не надежно, это шаг в правильном направлении.

банки может использовать API регулирующим органом страны Проверьте если есть недавняя замена SIM-карты, а если так, то должно ограничить онлайн клиента доступ на определенный период или клиент физически авторизует своп. Кроме того, используя аппаратная аутентификация Банком должно быть обязательно, чтобы избежать взлома клиентского счета.

Как покупатель , вы можете принять следующие методы чтобы защитить себя от атаки с подменой SIM-карты или повторных атак (если вы уже стали жертвой). Основная цель этих методов — разорвать порочный круг, с которым может столкнуться жертва, если она подвергнется атаке с использованием метода подмены SIM-карты.

Проверьте правила вашей страны

Первым шагом для противодействия атакам с подменой SIM-карты должна быть проверка правил вашей страны и проверка того, как ваш оператор связи соблюдает правила страны.

Проверьте процедуры вашего оператора по выпуску SIM-карты

Постарайтесь правильно понять процедуры вашего мобильного оператора по выпуску SIM-карты, и если он предлагает какой-либо портал управления учетной записью для управления вашей SIM-картой или привязки вашего номера телефона к конкретной SIM-карте, вы можете использовать его для защиты себя.

Если ваш оператор немного неумел в своих процедурах, вы можете перенести свой номер на более надежного оператора (если это возможно). Даже некоторые операторы предоставляют специальный код, который вы можете набрать со своего телефона, чтобы сообщить о любом случае замены SIM-карты.

Некоторые операторы могут упростить функцию обратного звонка. С помощью функции обратного вызова всякий раз, когда к оператору мобильной связи обращаются для перевыпуска SIM-карты вероятной жертвы, оператор может связаться с вероятной жертвой по номеру телефона, указанному лицом при настройке функции обратного вызова, и убедиться, что если он законно запрашивает перевыпуск SIM-карты.

В противном случае оператор не выдаст новую SIM-карту, и атака не удастся. Итак, если у вашего оператора мобильной связи есть функция обратного вызова, используйте ее, чтобы защитить себя от атаки с подменой SIM-карты.

У некоторых операторов есть временная задержка (около 72 часов) перед заменой SIM-карты клиента. Проверьте, есть ли у вашего оператора такая возможность. Если это так, активируйте его на своем телефонном номере, чтобы у вас было временное окно, прежде чем мошенник преуспеет в своих злых намерениях.

Проверьте свои финансовые или банковские процедуры

Некоторые банки (или финансовые институты) применяют методы защиты своих клиентов от финансового мошенничества с помощью атак с подменой SIM-карты. Одним из таких методов является использование API-интерфейсов регулирующих органов страны для проверки того, не менял ли клиент недавно свою SIM-карту перед выполнением транзакций.

Если это так, то банк ограничит транзакции клиента на определенное время или если клиент физически подтвердит замену SIM-карты в отделении банка. Великобритания, Австралия и многие африканские страны (такие как Южная Африка, Кения, Мозамбик и Нигерия) внедрили указанный метод. Итак, проверьте, какие меры защиты принимает ваш банк от атаки с подменой SIM-карты, и следуйте всем рекомендациям банка, чтобы избежать атак с подменой SIM-карты.

Установите PIN-код или пароль на SIM-карте или на портале управления учетной записью оператора.

Согласно рекомендациям FTC, абоненту мобильной сети лучше установить PIN-код или пароль на своей SIM-карте. Также, для предотвращения изменения номера телефона абонента без согласия абонента, абонент должен заблокировать свой номер телефона на портале управления оператора (при наличии). Если ваш оператор поддерживает какой-либо из них, обязательно воспользуйтесь этой функцией, чтобы избежать сбоев в будущем.

Избегайте обмена личной информацией

Краеугольным камнем атаки с использованием SIM-карты является личная информация жертвы, необходимая операторам мобильной связи для перевыпуска или переноса номера телефона на новую SIM-карту. Если личная информация жертвы недоступна злоумышленнику, то шансы на атаку с использованием метода замены SIM-карты сведены к минимуму, но злоумышленник все равно может приобрести данные жертвы на черном онлайн-рынке, учитывая, что данные жертвы были частью данных. нарушение.

Поэтому, чтобы воспользоваться преимуществом, никогда не делитесь своей личной информацией с людьми по телефону или в Интернете (даже если кто-то утверждает, что это важно). Еще один метод, используемый мошенниками, — позвонить жертве с номера, похожего на номер горячей линии мобильного оператора (или любого государственного ведомства, например, департамента здравоохранения), и попытаться собрать личную информацию жертвы.

Поэтому не сообщайте свою личную информацию по телефону, даже лицам, выдающим себя за сотрудников службы поддержки оператора или государственных органов.

Не используйте один и тот же номер телефона для конфиденциальных учетных записей

Лучшей практикой, которую можно использовать, является использование разных телефонных номеров для разных служб (для некоторых это будет обременительно), или другой подход, который вы можете использовать, — использовать один номер для учетных записей в социальных сетях, а затем другой номер телефона для других служб. (например, электронная почта, банки и т. д.).

Держитесь подальше от менталитета, что «я в безопасности»

Когда мошенники атакуют номер методом грубой силы, они стреляют в дикой природе, не зная, кто является целью, и думая, что я в безопасности, поскольку я не являюсь известным человеком, может стоить вам всей вашей цифровой жизни (вы можете еще раз прочтите раздел «Серьезность атаки») и может вызвать и другие проблемы.

Могут быть некоторые люди, которые могут подумать, что нам нечего скрывать, но это всего лишь жалкое оправдание, потому что такие люди не забывают закрывать двери своих домов, выходя из дома.

Используйте стационарные телефонные номера, eSIM или виртуальные телефонные номера

Всякий раз, когда вам необходимо использовать номер телефона, всегда лучше использовать стационарный номер, так как он защитит вас от атаки с подменой SIM-карты. Кроме того, если вам необходимо поделиться своим номером телефона в Интернете, используйте стационарный номер.

Кроме того, в некоторых странах eSIM могут защитить вас от атаки с подменой SIM-карты, если eSIM выдается только после физической проверки клиента по франшизе компании. Если вам необходимо использовать номер мобильного телефона и поделиться им в Интернете, выберите виртуальный номер, например номер Google Voice или Google Fi.

Используйте другой тип метода проверки

Многие службы предлагают методы проверки помимо SMS, например, Google предлагает Google Authenticator для получения кодов при входе в Google или аппаратный ключ, предлагаемый YubiKey. Лучше использовать эти альтернативы для генерации кода входа (вместо SMS или авторизации на основе звонка), чтобы, если вы потеряете доступ к своей учетной записи, вы все еще могли войти в систему с помощью приложения для аутентификации.

Используйте менеджер паролей

Использование общих или похожих паролей на разных веб-сайтах представляет собой серьезную угрозу безопасности. Лучше использовать надежный и уникальный пароль. Если вы привыкли использовать общие или похожие пароли, вы можете переключиться на менеджер паролей, чтобы избежать катастрофы.

Держитесь подальше от подозрительных электронных писем или сообщений

Если вы получаете электронные письма или сообщения (даже от близких), которые выглядят подозрительно, вы не должны открывать эти электронные письма / сообщения или переходить по любой ссылке в любых электронных письмах / сообщениях, пока вы не будете на 100% уверены, что ссылка безопасна, поскольку мошенники используют подозрительные электронные письма или сообщения или ссылки в них для сбора информации о вероятной жертве, а затем проведения атаки с подменой SIM-карты.

Кроме того, никогда не загружайте вложение в свою систему/устройство, пока не будете полностью уверены, что вложение является законным. Мошенники в основном используют их, сохраняя при этом ваши интересы (из вашей учетной записи в социальной сети), так что не поддавайтесь на это.

Используйте одноразовые кредитные/дебетовые карты

Вы можете использовать онлайн-сервисы (например, Privacy или Blur), чтобы получить одноразовые кредитные/дебетовые карты или пополняемые кредитные/дебетовые карты, чтобы избежать использования своих оригинальных одноразовых кредитных/дебетовых карт в Интернете, чтобы избежать любого ущерба, который может возникнуть, если ваша исходная кредитная карта Информация украдена мошенниками с помощью атаки с подменой SIM-карты.

Используйте биометрическую авторизацию или авторизацию аппаратного ключа

Все больше сервисов переходят на биометрическую авторизацию. Если ваши учетные записи или сервисы поддерживают биометрическую авторизацию, будет лучше переключиться на эти сервисы, чтобы избежать подмены SIM-карты или попыток взлома. Если вам неудобно использовать биометрические данные, вы можете использовать авторизацию с помощью аппаратного ключа (например, YubiKey).

Использовать биометрическую авторизацию

Используйте современные инструменты безопасности на своих устройствах

Интернет небезопасен, и человек должен использовать инструменты безопасности (такие как антивирус, брандмауэр, блокировщики рекламы или всплывающих окон и т. д.), чтобы защитить свои данные и информацию, особенно от фишинговой атаки, чтобы собрать необходимую информацию для продолжения. атака с подменой SIM-карты. Остерегайтесь этих всплывающих окон браузера или используйте блокировщик рекламы/всплывающие окна.

Никогда не делитесь одноразовыми паролями, кодами 2FA и не предпринимайте действий, которых вы не понимаете.

Мошенники будут пытаться использовать разные приемы, чтобы заманить вероятных жертв. Они пытаются получить от вас коды OTP и 2FA, чтобы получить вашу личную информацию. Кроме того, если человек просит вас нажать определенную цифровую клавишу или выполнить действие на вашем телефоне, не делайте этого, поскольку вы можете разрешить запрос на замену SIM-карты, поскольку многие операторы требуют, чтобы вы нажимали определенную клавишу (например, 1 в Индии). для авторизации операции замены SIM-карты.

Вот и все, дорогие читатели; мы сделали все возможное, чтобы пройти через эту тему, и надеемся, что все вы будете в безопасности от атаки с подменой SIM-карты.