Еще в 2017 году исследовательская группа Google обнаружила множество уязвимостей в Dnsmasq (программном пакете системы доменных имен), который предоставляет услуги разрешения имен DNS для преобразования доменных имен в соответствующие IP-адреса для целей подключения. Из-за их результатов в Интернете было много споров. Возникла паника, и все типы пользователей начали искать варианты защиты своей системы от уязвимостей Dnsmasq.

Точные формулировки инженера Google были:

обнаружил три возможных удаленных выполнения кода, одну утечку информации и три уязвимости, связанные с отказом в обслуживании, затрагивающие последнюю версию на сервере git проекта по состоянию на 5 сентября 2017 г.

Другими словами, инженер говорил о взломе частной информации. Если эксплойт действительно использовался с использованием всех инструментов, пользователи могли получить доступ к их информации без авторизации.

Что такое Dnsmasq?

Dnsmasq на самом деле является сервером пересылки DNS. Это кеш-сервер и DHCP-сервер, который также имеет много других функций. Присутствуя в различных проектах, это довольно популярный инструмент. Согласно блогу Google, Dnsmasq предоставляет функциональность для серверов, таких как DNS и DHCP . Кроме того, он участвует в загрузке сети и рекламе маршрутизатора. Dnsmasq используется как в частных сетях, так и в открытых Интернет-сетях.

Команда Google обнаружила семь проблем в своих оценках безопасности. Как только они их нашли, их следующим шагом была проверка влияния этих проблем и подтверждение концепции для каждой проблемы.

Dnsmasq уязвимость

Уязвимости Dnsmasq

В Dnsmasq есть различные уязвимости, и некоторые из них объяснены. CVE-2017-14491 - это уязвимость, возникшая из-за переполнение кучи . Он запускается, когда вы делаете DNS-запрос. Другая уязвимость, CVE-2017-14492, связана с DHCP-сервер . Еще одна уязвимость по той же причине - CVE-2017-14493. Оба они связаны с переполнением памяти. Первое - это переполнение кучи, а второе - переполнение стека. Проверка концепции показывает, что оба они полагаются на IPv6.

Dnsmasq Эксплойты

CVE-2017-14494 - еще одна уязвимость, связанная с утечкой на DHCP-сервере. Используя эту уязвимость, злоумышленники могут обойти ASLR. CVE-2017-14495, CVE-2017-14496 и CVE-2017-13704 - это еще три уязвимости, которые на самом деле являются ошибками DNS-сервера. Они вызывают DoS. Первый вызывает это, не освобождая память, второй делает это, вызывая огромную память, а третий дает сбой при получении пакета UDP, который имеет большой размер.

Доказательства концепций представлены на веб-сайте, поэтому вы можете проверить, подвержена ли ваша система какой-либо из этих уязвимостей. Итак, если есть меры по снижению рисков, вы можете проверить их, а затем развернуть. По данным Shodan, существует 1,2 миллиона устройств, которые могут быть затронуты уязвимостями Dnsmasq. Итак, важно проверить свое устройство.

Как защитить свой компьютер?

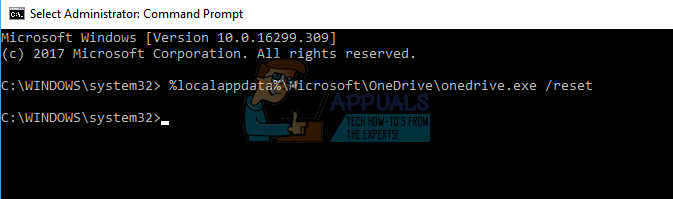

Чтобы защитить свой компьютер от уязвимостей Dnsmasq, вы должны исправить их, чтобы в дальнейшем не возникало проблем с безопасностью. Если вы хотите установить Dnsmasq вручную, вы можете найти его Вот . Последняя версия, одобренная для Dnsmasq, - 2,78 .

Если вы используете устройство Android, обновление безопасности исправит эти проблемы. Убедитесь, что на ваше устройство загружены обновления, чтобы предотвратить появление Dnsmasq.

Для тех пользователей, которые используют маршрутизаторы или устройства IoT, вам необходимо связаться с веб-сайт поставщика чтобы узнать, не пострадали ли их продукты. Если да, то вы можете увидеть доступный патч и применить его.

Чтобы отделить трафик от нежелательных сетей, используйте межсетевой экран правила. Всегда полезно отключить службы или функции, которые вы не используете на своем устройстве.

2 минуты на чтение