Официальный логотип NPM © NPM

Диспетчер пакетов узла ( НПМ ) был впервые создан в 2009 году для облегчения обмена кодом между разработчиками программ JavaScript повсюду. Идея заключалась в том, что вместо того, чтобы конкурировать за создание программы, предоставление ресурсов с открытым исходным кодом, таких как библиотека NPM, могло бы позволить развитие сверх того, что уже было разработано, чтобы в более широкой схеме вещей разработка программы могла достичь новых высот. NPM была преобразована в компанию в 2014 году, чтобы продвигать то же видение, и теперь компания имеет потрясающий реестр, содержащий более 700000 кодов и пакетов, которые можно свободно и ответственно использовать для разработки чего угодно для устройств, приложений, роботов и многого другого. Больше.

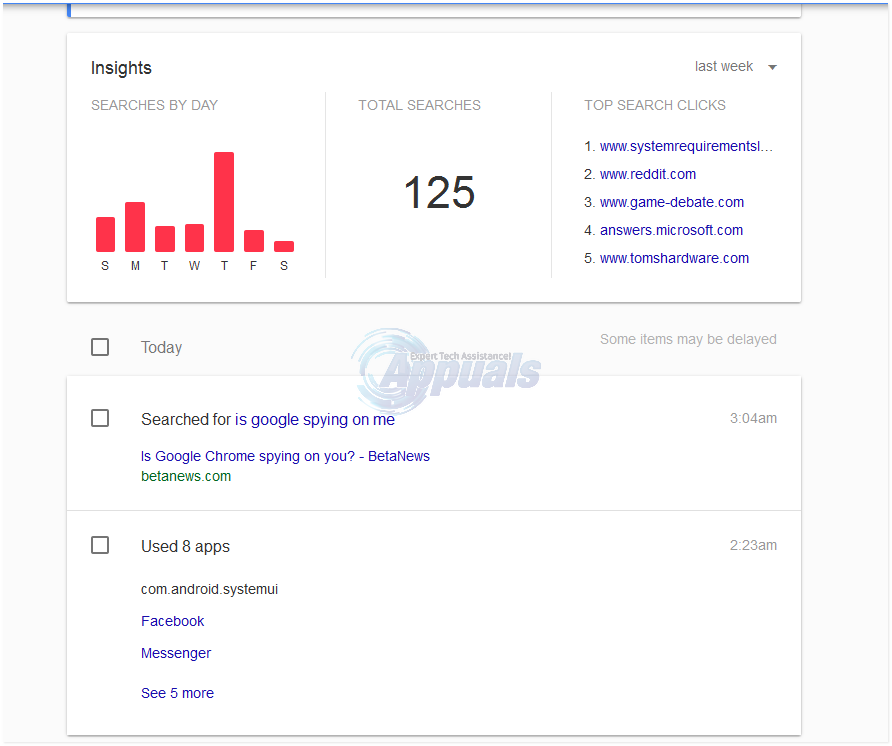

По словам технического директора НПМ Сильверио, за ночь между 11thи 12thВ июле на сервере NPM произошла злонамеренная атака, когда хакеру удалось получить доступ к учетной записи разработчика и использовать учетные данные разработчика для выпуска поддельной версии библиотеки eslint-scope, eslint-scope 3.7.2, которая взломанный человек отвечал за поддержание. К счастью, активность по генерации новых токенов была вскоре замечена, и были предприняты усилия по ограничению и отмене изменений. С тех пор в расследование Было обнаружено, что вредоносному коду была предоставлена возможность записывать учетные данные NPM других разработчиков при использовании их программами. Поэтому сообществу, использующему открытый исходный код NPM, было рекомендовано изменить все учетные данные и исключить эту конкретную библиотеку NPM из своих проектов, если она уже использовалась.

Несмотря на огромное количество еженедельных загрузок пакета ESLint, было заявлено, что не было обнаружено никакой вредоносной активности со стороны 4500 учетных записей, которые подверглись прямому удару и были скомпрометированы поддельной версией кода. Многие токены до сих пор отозваны, чтобы избежать дальнейшего вмешательства в реестр и дальнейшего распространения зараженного пакета eslint-scope. В официальном заявлении CJ Silverio пользователей также призвали использовать двухфакторную аутентификацию, чтобы предотвратить такие злонамеренные выбросы в будущем.

После каждой такой атаки с открытым исходным кодом на код сообщество разработчиков делает шаг назад в страхе, но в различных сообщениях в блогах и редакционных статьях, возникающих на фронте технического сообщества после злонамеренной атаки, разработчиков призывают выдерживать такие инциденты, чтобы держаться целостность, с которой библиотеки с открытым исходным кодом были созданы на благо всех разработчиков. Пользователям NPM настоятельно рекомендуется продолжать и уважать дух, с которым изначально создавался проект с открытым исходным кодом. Если пользователи задействуют все Меры безопасности предоставленный им для защиты библиотек, подобная атака не будет иметь возможности повториться снова.